تكوين فك تشفير SSL على الوحدة النمطية FirePOWER باستخدام ASDM (إدارة داخل المربع)

خيارات التنزيل

-

ePub (1.6 MB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند تكوين فك تشفير طبقة مآخذ التوصيل الآمنة (SSL) على الوحدة النمطية FirePOWER باستخدام ASDM (إدارة المربع).

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- معرفة جدار حماية جهاز الأمان القابل للتكيف (ASA) و ASDM (مدير أجهزة الأمان القابل للتكيف)

- معرفة جهاز أمان FirePOWER

- معرفة بروتوكول HTTPS/SSL

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- الوحدات النمطية ASA FirePOWER (ASA 5506X/5506H-X/5506W-X، ASA 5508-X، ASA 5516-X ) التي تشغل إصدار البرنامج 6.0.0 وأعلى

- الوحدة النمطية ASA FirePOWER (ASA 5515-X، ASA 5525-X، ASA 5545-X، ASA 5555-X) التي تشغل الإصدار 6.0.0 والإصدارات الأعلى

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك مباشرة، فتأكد من فهمك للتأثير المحتمل لأي أمر.

ملاحظة: تأكد من أن وحدة FirePOWER تحتوي على ترخيص Protect لتكوين هذه الوظيفة. للتحقق من الترخيص، انتقل إلى التكوين > ASA FirePOWER Configuration > License.

معلومات أساسية

تقوم الوحدة النمطية Firepower بفك تشفير إتصالات SSL الواردة والصادرة التي يتم إعادة توجيهها إليها، وكذلك فحص هذه الاتصالات. بمجرد فك تشفير حركة المرور، يتم اكتشاف التطبيقات النفقية مثل الدردشة على Facebook وما إلى ذلك والتحكم فيها. يتم فحص البيانات التي تم فك تشفيرها بحثا عن التهديدات أو تصفية URL أو حظر الملفات أو البيانات الضارة.

فك تشفير SSL الصادر

تعمل الوحدة النمطية FirePOWER كوكيل إعادة توجيه إتصالات SSL الصادرة عن طريق اعتراض طلبات SSL الصادرة وإعادة إنشاء شهادة للموقع الذي يريد المستخدم زيارته. السلطة المصدرة (CA) هي شهادة FirePOWER ذاتية التوقيع. إذا لم تكن شهادة FirePOWER جزءا من تسلسل هيكلي موجود أو إذا لم تتم إضافتها إلى ذاكرة التخزين المؤقت للمستعرض الخاص بالعميل، يستلم العميل تحذيرا أثناء الاستعراض إلى موقع آمن. يتم إستخدام أسلوب فك التشفير-إعادة التسجيل لإجراء فك تشفير SSL الصادر.

فك تشفير SSL الوارد

في حالة حركة المرور الواردة إلى خادم ويب داخلي أو جهاز، يقوم المسؤول باستيراد نسخة من شهادة الخادم المحمي والمفتاح. عند تحميل شهادة خادم SSL على وحدة FirePOWER النمطية، وتكوين سياسة فك تشفير SSL لحركة المرور الواردة، يقوم الجهاز بعد ذلك بفك تشفير حركة المرور وفحصها أثناء إعادة توجيه حركة المرور. ومن ثم تقوم الوحدة النمطية باكتشاف المحتويات والتهديدات والبرامج الضارة المتدفقة عبر هذه القناة الآمنة. علاوة على ذلك، يتم إستخدام أسلوب فك التشفير المعروف لإجراء فك تشفير SSL الوارد.

تكوين فك تشفير SSL

هناك طريقتان لفك تشفير حركة مرور SSL.

- فك التشفير - تقديم إستقالتها لحركة مرور SSL الصادرة

- فك التشفير - معروف لحركة مرور SSL الواردة

فك تشفير SSL الصادر (فك التشفير - الاستقالة)

تعمل وحدة FirePOWER كوحدة MITM (الدخيل) لأي مفاوضات SSL لخوادم SSL العامة. يستلم شهادة الخادم العام مع شهادة CA الوسيطة التي تم تكوينها على الوحدة النمطية FirePOWER.

هذه هي الخطوات الثلاث لتكوين فك تشفير SSL الصادر.

الخطوة 1. قم بتكوين شهادة CA.

قم بتكوين إما شهادة موقعة ذاتيا أو شهادة مرجع مصدق ثقة وسيطة لاستقالة الشهادة.

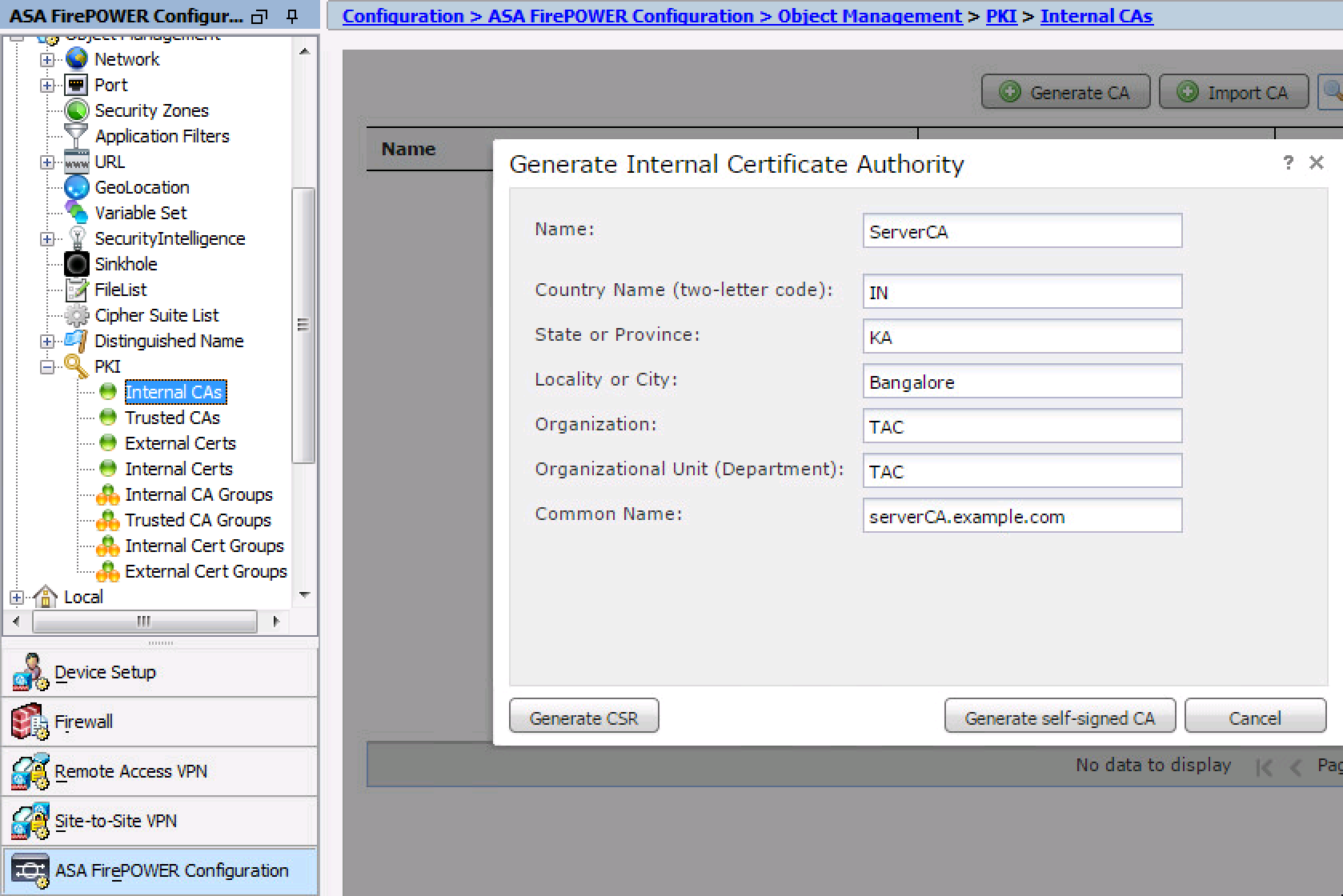

تكوين شهادة CA الموقعة ذاتيا

لتكوين شهادة CA الموقعة ذاتيا، انتقل إلى التكوين > ASA Firepower Configuration > إدارة الكائن > PKI > CAs الداخلية وانقر على إنشاء CA. يطلب النظام تفاصيل شهادة المرجع المصدق. كما هو موضح في الصورة، املأ التفاصيل حسب متطلباتك.

انقر على إنشاء CA ذاتي التوقيع لإنشاء شهادة CA الداخلية. ثم انقر على إنشاء CSR لإنشاء طلب توقيع الشهادة الذي تتم مشاركته بالتالي مع خادم CA لتوقيعه.

تكوين شهادة CA الوسيطة

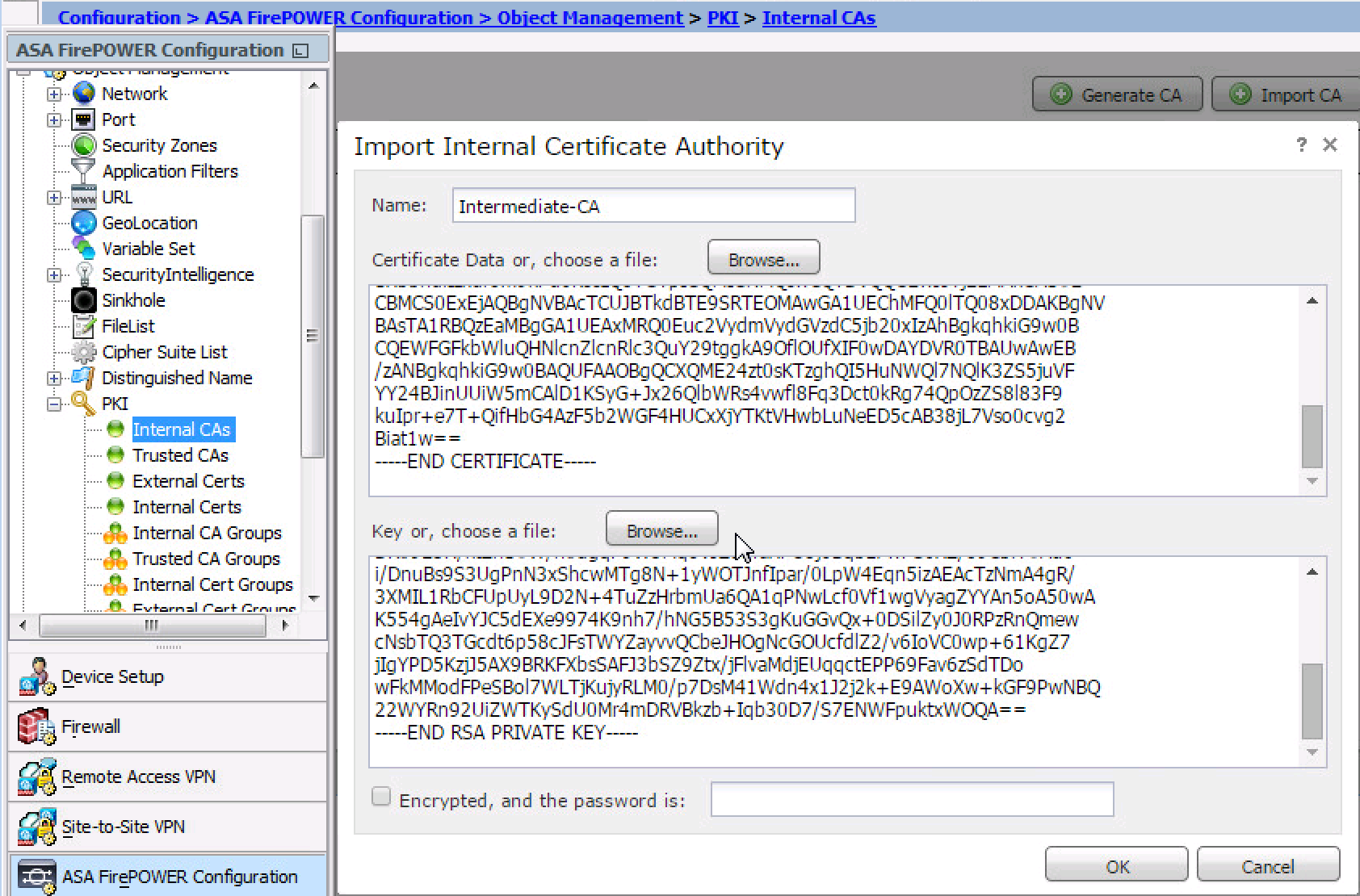

لتكوين شهادة CA الوسيطة الموقعة من قبل مرجع مصدق آخر، انتقل إلى تكوين > ASA Firepower Configuration > إدارة الكائن > PKI > CAs داخلي وانقر على إستيراد CA.

حدد اسم الشهادة. حدد إستعراض وتحميل الشهادة من الجهاز المحلي أو نسخ محتوى الشهادة في خيار بيانات الشهادة. لتحديد المفتاح الخاص للشهادة، قم إما باستعراض ملف المفتاح أو قم بنسخ المفتاح في خيار المفتاح.

إذا تم تشفير المفتاح، قم بتمكين تشفير خانة الاختيار وحدد كلمة المرور. انقر على موافق لحفظ محتوى الشهادة، كما هو موضح في الصورة:

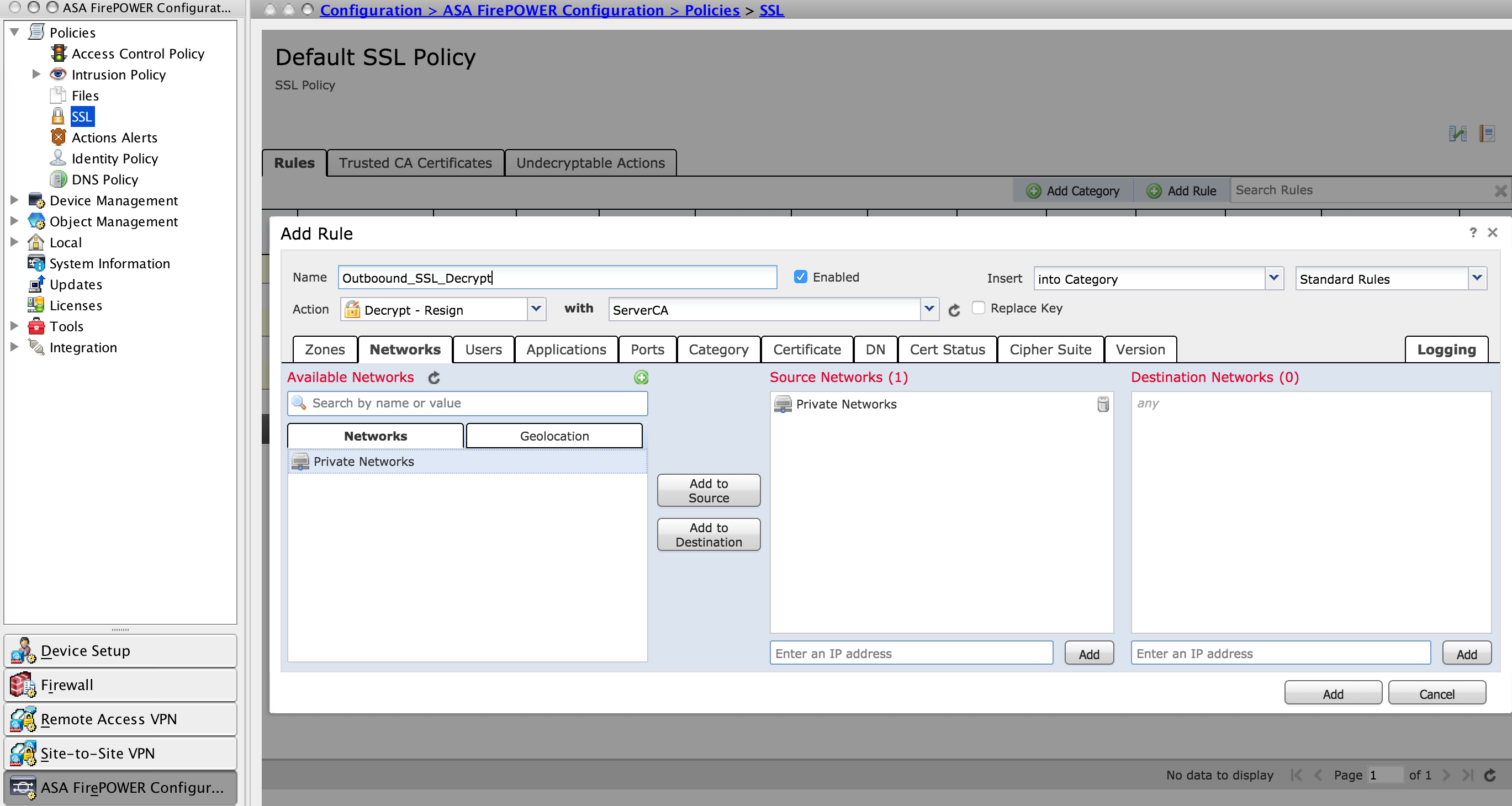

الخطوة 2. قم بتكوين نهج SSL.

يحدد نهج SSL إجراء فك التشفير ويحدد حركة المرور التي يتم تطبيق طريقة فك التشفير-الاستعاضة عليها. قم بتكوين قواعد SSL المتعددة استنادا إلى متطلبات العمل ونهج أمان المؤسسة.

لتكوين سياسة SSL، انتقل إلى التكوين > ASA FirePOWER Configuration > السياسات > SSL وانقر فوق إضافة قاعدة.

الاسم: حدد اسم القاعدة.

الإجراء: حدد الإجراء كفك تشفير - أستقيل واختر شهادة CA من القائمة المنسدلة التي تم تكوينها في الخطوة السابقة.

قم بتحديد الشروط في القاعدة لمطابقة حركة المرور نظرا لوجود خيارات متعددة (المنطقة، الشبكة، المستخدمين، إلخ)، محددة لتحديد حركة المرور التي يلزم فك تشفيرها.

لإنشاء أحداث فك تشفير SSL، قم بتمكين خيار تسجيل الدخول، كما هو موضح في الصورة:

انقر فوق إضافة لإضافة قاعدة SSL.

انقر فوق تخزين تغييرات FirePOWER ل ASA لحفظ تكوين نهج SSL.

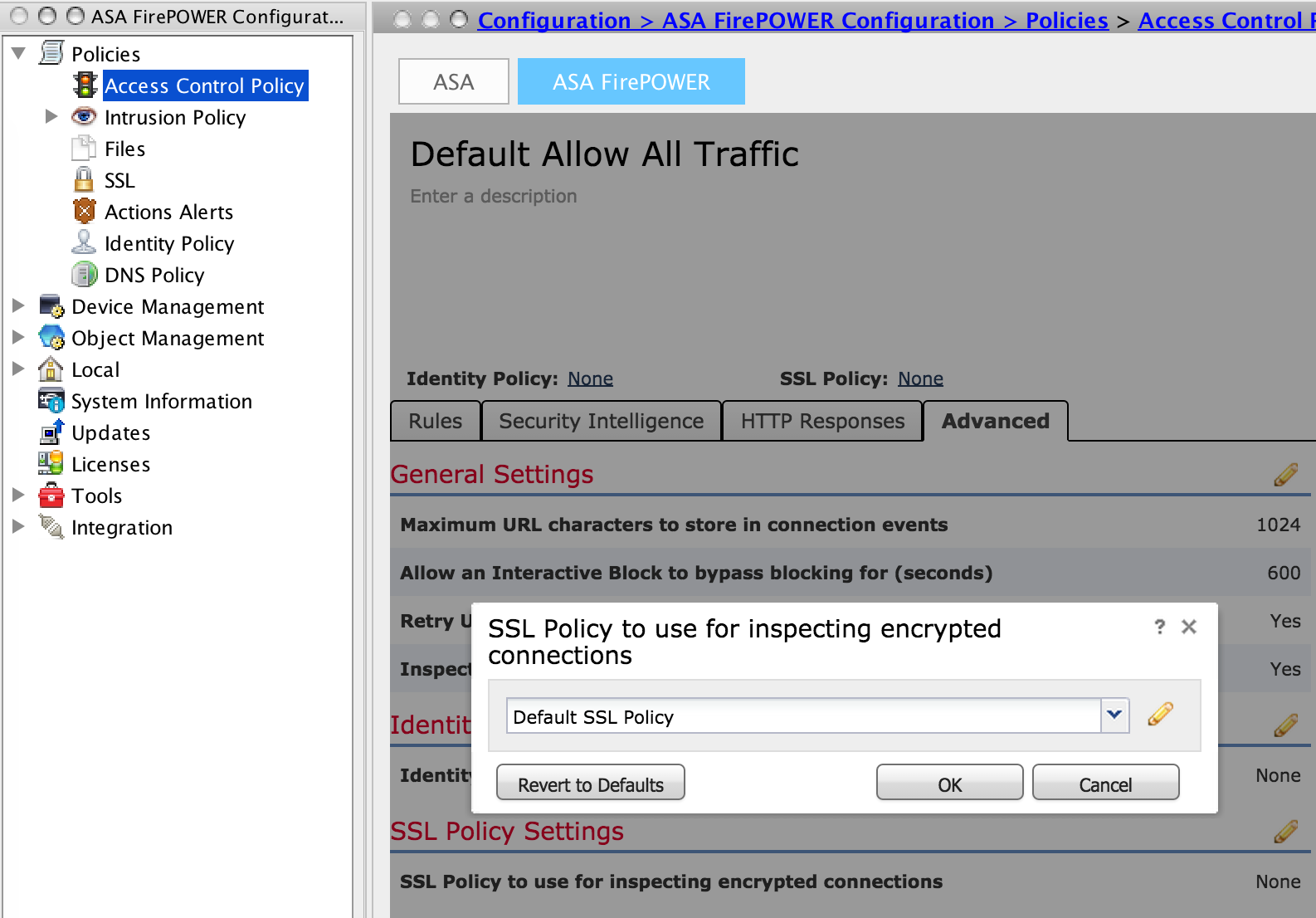

الخطوة 3. تكوين سياسة التحكم في الوصول

بمجرد تكوين نهج SSL بالقواعد المناسبة، يجب تحديد نهج SSL في "التحكم في الوصول" لتنفيذ التغييرات.

لتكوين سياسة التحكم في الوصول، انتقل إلى التكوين > ASA Firepower Configuration > السياسات > التحكم في الوصول.

إما أن تقوم بالنقر فوق لا شيء من نهج SSL أو الانتقال إلى متقدم > إعداد نهج SSL. حدد سياسة SSL من القائمة المنسدلة وانقر فوق موافق لحفظها، كما هو موضح في الصورة:

انقر تخزين تغييرات ASA FirePOWER لحفظ تكوين نهج SSL.

يجب نشر نهج التحكم في الوصول إلى المستشعر. قبل تطبيق النهج، هناك إشارة إلى أن نهج التحكم في الوصول قديم على الوحدة النمطية. لنشر التغييرات التي تم إجراؤها على أداة الاستشعار، انقر فوق نشر وحدد خيار نشر تغييرات FirePOWER. تحقق من التغييرات التي تم إجراؤها وانقر فوق نشر.

ملاحظة: في الإصدار 5.4.x، إذا كنت بحاجة إلى تطبيق سياسة الوصول على المستشعر، انقر فوق تطبيق تغييرات ASA FirePOWER.

ملاحظة: انتقل إلى المراقبة > مراقبة ASA FirePOWER > حالة المهمة. ثم تقوم بتطبيق تغييرات التكوين لضمان إكمال المهمة.

فك تشفير SSL الوارد (فك التشفير - معروف)

يتم إستخدام أسلوب فك تشفير SSL الوارد (المعروف فك التشفير) لفك تشفير حركة مرور SSL الواردة التي قمت بتكوين شهادة الخادم والمفتاح الخاص لها. تحتاج إلى إستيراد شهادة الخادم والمفتاح الخاص إلى الوحدة النمطية FirePOWER. عندما تصل حركة مرور SSL إلى وحدة FirePOWER النمطية، فإنها تفك تشفير حركة المرور وتقوم بإجراء الفحص على حركة المرور التي تم فك تشفيرها. بعد الفحص، تقوم الوحدة النمطية Firepower بإعادة تشفير حركة المرور وإرسالها إلى الخادم.

هذه هي الخطوات الأربع لتكوين فك تشفير SSL الصادر:

الخطوة 1. إستيراد شهادة ومفتاح الخادم.

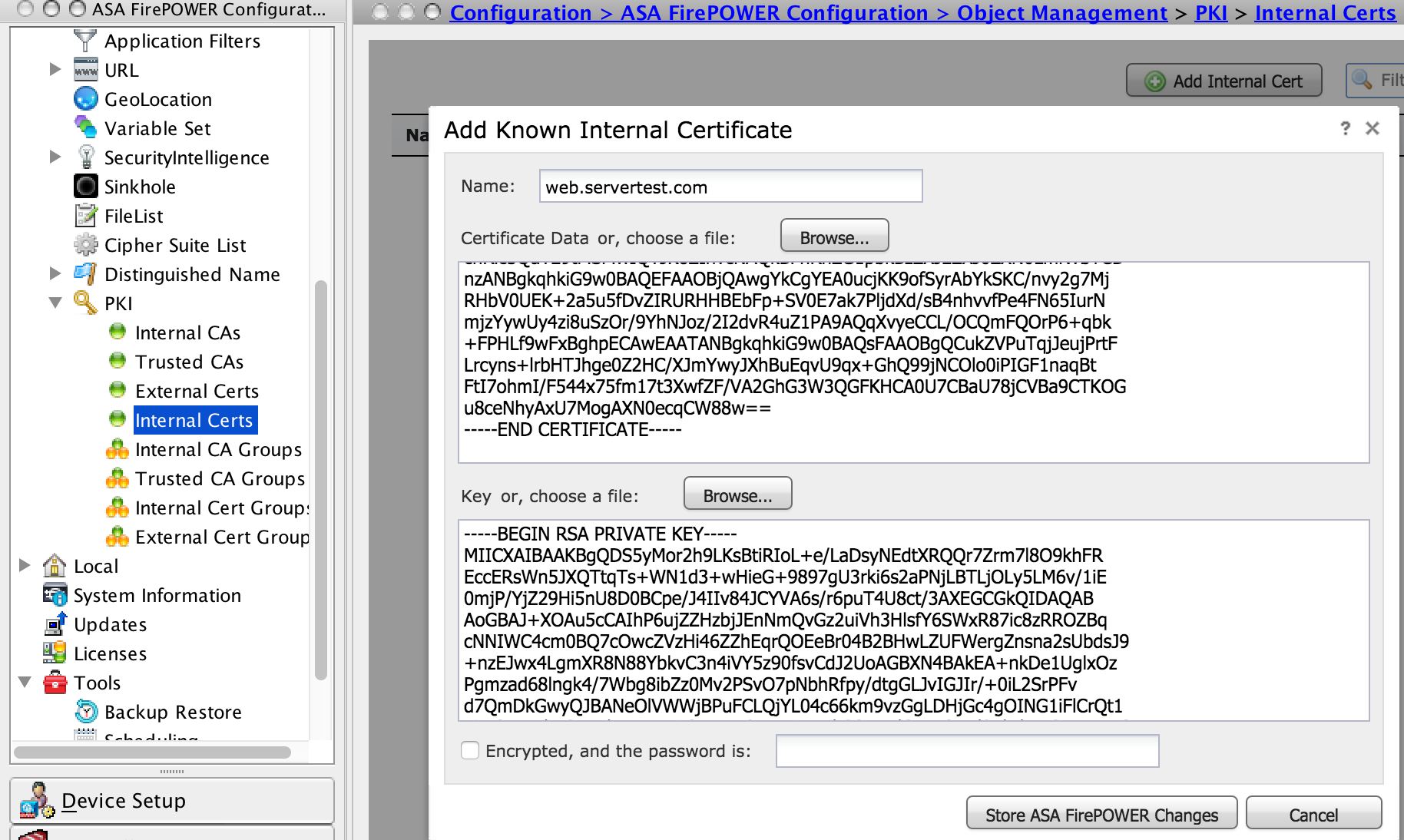

لاستيراد شهادة الخادم والمفتاح، انتقل إلى التكوين > ASA Firepower Configuration > إدارة الكائن > PKI > الشهادات الداخلية وانقر فوق إضافة شهادة داخلية.

كما هو موضح في الصورة، قم بتعيين اسم الشهادة. إما أن تحدد تصفح لتحديد الشهادة من الجهاز المحلي أو أن تقوم بنسخ محتوى الشهادة في بيانات الترخيص. لتحديد المفتاح الخاص للشهادة، قم إما باستعراض ملف المفتاح أو قم بنسخ المفتاح في مفتاح الخيار.

إذا تم تشفير المفتاح، فعندئذ قم بتمكين خانة الاختيار مشفرة وحدد كلمة المرور، كما هو موضح في الصورة:

انقر على تغييرات FirePOWER للتخزين لحفظ محتوى الشهادة.

الخطوة 2. إستيراد شهادة CA (إختياري).

لشهادة الخادم الموقعة من قبل شهادة CA الداخلية الوسيطة أو الجذر، تحتاج إلى إستيراد السلسلة الداخلية لشهادات CA إلى الوحدة النمطية Firepower. بعد تنفيذ الاستيراد، تصبح الوحدة النمطية Firepower قادرة على التحقق من شهادة الخادم.

لاستيراد شهادة CA، انتقل إلى التكوين > ASA Firepower Configuration > إدارة الكائن > CA موثوق به وانقر فوق إضافة CA موثوق به لإضافة شهادة CA.

الخطوة 3. قم بتكوين نهج SSL.

يحدد نهج SSL الإجراء وتفاصيل الخادم التي ترغب في تكوين الأسلوب المعروف لفك تشفير حركة المرور الواردة لها. إذا كان لديك خوادم داخلية متعددة، فقم بتكوين قواعد SSL متعددة استنادا إلى خوادم مختلفة وحركة مرور البيانات التي تتعامل معها .

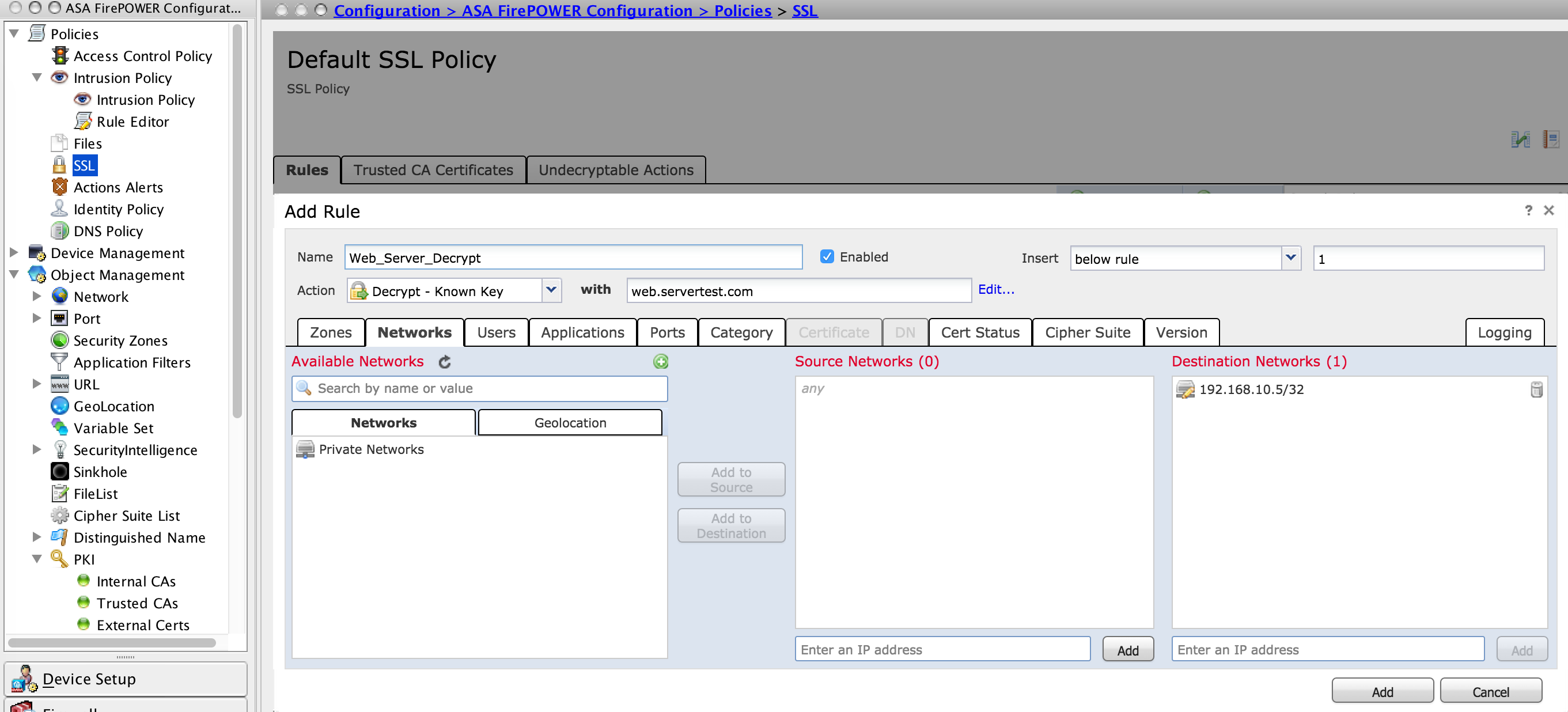

لتكوين سياسة SSL، انتقل إلى التكوين > ASA FirePOWER Configuration > السياسات > SSL وانقر فوق إضافة قاعدة.

الاسم: حدد اسم القاعدة.

الإجراء: حدد الإجراء باسم فك التشفير - معروف واختر شهادة CA من القائمة المنسدلة التي تم تكوينها في الخطوة السابقة.

حدد الشرط لمطابقة هذه القواعد، نظرا لوجود العديد من الخيارات (الشبكة، التطبيق، المنافذ، إلخ) المحددة لتحديد حركة مرور البيانات المثيرة للاهتمام الخاصة بالخادم التي تريد تمكين فك تشفير SSL لها. حدد المرجع المصدق الداخلي في مصدق ثقة محدد في علامة تبويب شهادة المرجع المصدق الموثوق به.

لإنشاء أحداث فك تشفير SSL، قم بتمكين خيار تسجيل الدخول.

انقر فوق إضافة لإضافة قاعدة SSL.

ثم انقر فوق تغييرات Store ASA FirePOWER لحفظ تكوين نهج SSL.

الخطوة 4. تكوين سياسة التحكم في الوصول.

بمجرد تكوين نهج SSL بالقواعد المناسبة، يجب تحديد نهج SSL في "التحكم في الوصول" لتنفيذ التغييرات.

لتكوين سياسة التحكم في الوصول، انتقل إلى التكوين > ASA Firepower Configuration > السياسات > التحكم في الوصول.

إما أن تنقر فوق الخيار بلا بجوار سياسة SSL أو انتقل إلى خيارات متقدمة > إعداد نهج SSL، وحدد سياسة SSL من القائمة المنسدلة وانقر فوق موافق لحفظها.

انقر تخزين تغييرات ASA FirePOWER لحفظ تكوين نهج SSL.

يجب نشر نهج التحكم بالوصول. قبل تطبيق النهج، يمكنك مشاهدة إشارة إلى أن نهج التحكم في الوصول قديم على الوحدة النمطية. لنشر التغييرات التي تم إجراؤها على أداة الاستشعار، انقر فوق نشر واختر نشر خيار تغييرات FirePOWER. تحقق من التغييرات التي تم إجراؤها وانقر فوق نشر في الإطار المنبثق.

ملاحظة: في الإصدار 5.4.x، إذا كنت بحاجة إلى تطبيق سياسة الوصول على المستشعر، انقر فوق تطبيق تغييرات ASA FirePOWER.

ملاحظة: انتقل إلى المراقبة > مراقبة ASA FirePOWER > حالة المهمة. ثم تقوم بتطبيق تغييرات التكوين لضمان إكمال المهمة.

التحقق من الصحة

استخدم هذا القسم لتأكيد عمل التكوين بشكل صحيح.

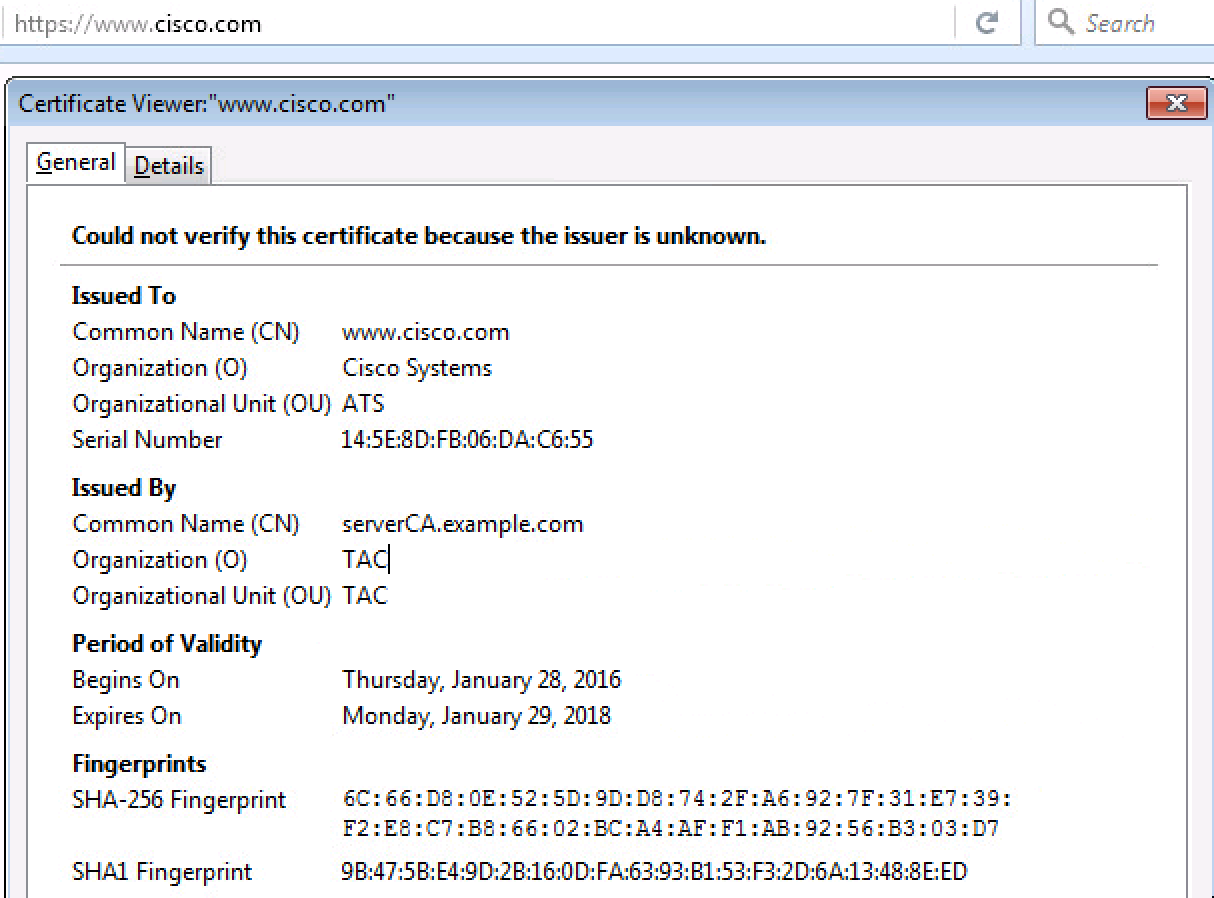

- لاتصال SSL الصادر، بمجرد إستعراض موقع ويب SSL عام من الشبكة الداخلية، يطلب النظام رسالة خطأ من الشهادة. تحقق من محتوى الشهادة وتحقق من معلومات المرجع المصدق. تظهر شهادة CA الداخلية التي قمت بتكوينها في الوحدة النمطية FirePOWER. قبول رسالة الخطأ لاستعراض شهادة SSL. لتجنب رسالة الخطأ، قم بإضافة شهادة CA إلى قائمة المرجع المصدق عليها بالمستعرض.

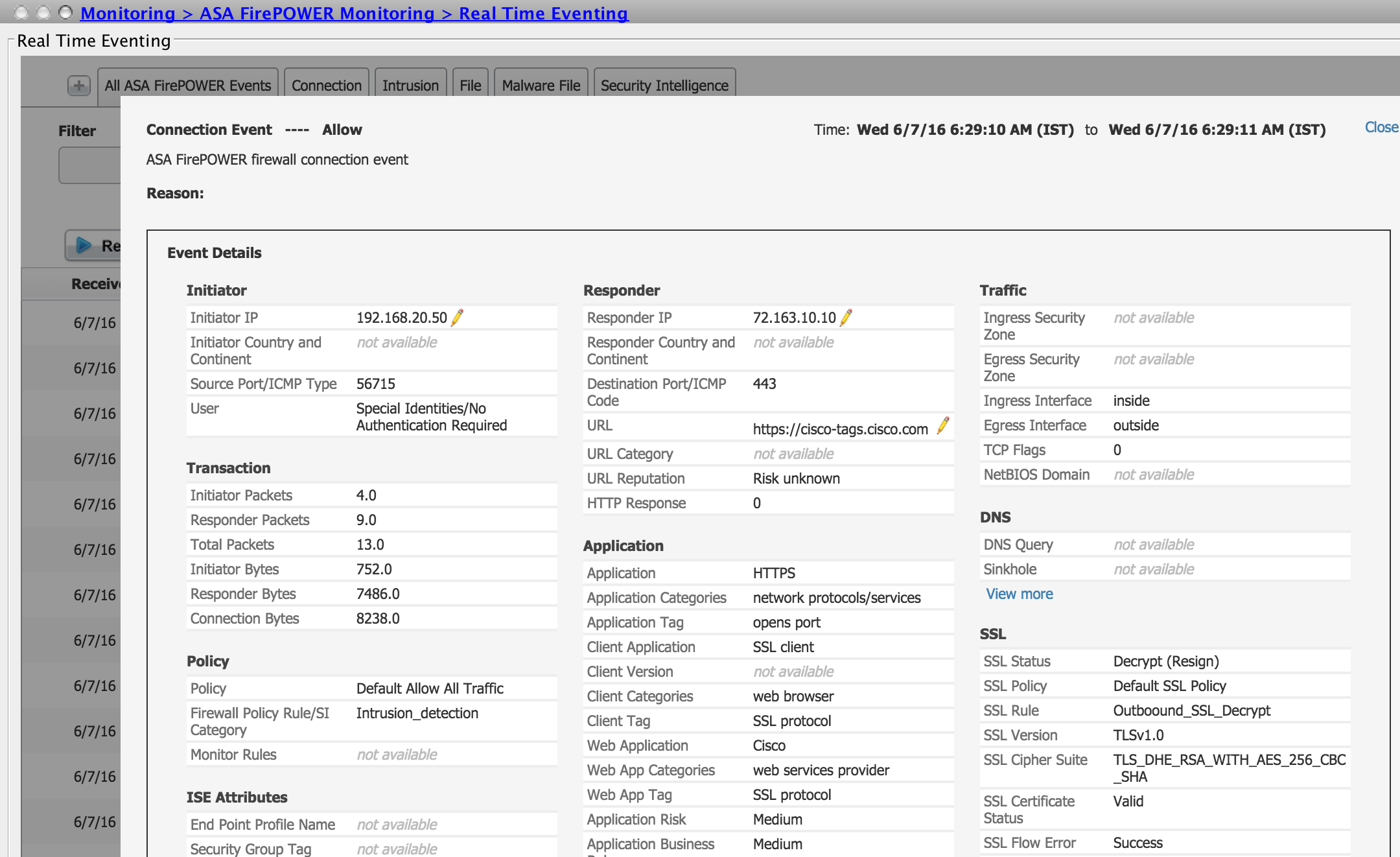

- تحقق من أحداث الاتصال للتحقق من نهج SSL وقاعدة SSL التي تعتمد على حركة المرور. انتقل إلى المراقبة > مراقبة ASA FirePOWER > تصحيح في الوقت الفعلي. حدد حدثا وانقر فوق عرض التفاصيل. تحقق من إحصائيات فك تشفير SSL.

- تأكد من اكتمال نشر "نهج التحكم بالوصول" بنجاح.

- تأكد من تضمين سياسة SSL في نهج التحكم في الوصول.

- تأكد من أن نهج SSL يحتوي على القواعد المناسبة للاتجاه الوارد والصادر.

- تأكد من أن قواعد SSL تحتوي على الشرط المناسب لتحديد حركة المرور المفيدة.

- مراقبة أحداث الاتصال للتحقق من نهج SSL وقاعدة SSL.

- تحقق من حالة فك تشفير SSL.

استكشاف الأخطاء وإصلاحها

لا تتوفر حاليًا معلومات محددة لاستكشاف الأخطاء وإصلاحها لهذا التكوين.

معلومات ذات صلة

تمت المساهمة بواسطة مهندسو Cisco

- Sunil Kumarمهندس TAC من Cisco

- Gaurav Sharmaمهندس TAC من Cisco

- Prashant Joshiمهندس TAC من Cisco

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات